Cienkie kuloodporne szyby

13 grudnia 2010, 12:23Kuloodporne szyby, odporne na wybuchy bomb, to jedna z najpowszechniej stosowanych pasywnych metod ochrony ważnych obiektów czy osób. By uświadomić sobie, jak ważne jest stosowanie odpornego szkła wystarczy wspomnieć, że zdaniem Pentagonu to właśnie odłamki zwykłych szyb są jedną z głównych przyczyn śmierci osób, które giną w zamachach bombowych.

Zielone światło dla OSIRIS-REx

11 kwietnia 2014, 10:11Oficjalnie ogłoszono, że NASA będzie kontynuowała misję OSIRIS-REx (Origins Spectral Interpretation Resource Identification Security Regolith Explorer). Celem misji jest pobranie próbek z asteroidy i przywiezienie ich na Ziemię.

Wyjątkowy BadBlock

6 czerwca 2016, 10:32Eksperci z firmy Sensor Tech ostrzegają przed pojawieniem się nowego ransomware, które nie tylko szyfruje pliki wideo, obrazy i dokumenty, ale również pliki systemowe, przez co w ogóle nie można uruchomić Windows.

Ponad miliard USD na badania nad sztuczną inteligencją i informatyką kwantową

28 sierpnia 2020, 08:31Biały Dom ogłosił, że budżet federalny wraz z prywatnymi partnerami przeznaczy w ciągu najbliższych 5 lat ponad miliard dolarów na stworzenie i sfinansowanie 12 centrów badawczych zajmujących się sztuczną inteligencją i naukami informatycznymi. Celem inicjatywy jest utrzymanie pozycji USA jako światowego lidera w dziedzinie SI i technologii kwantowych.

Microsoft uruchomi portal dotyczący bezpieczeństwa

26 kwietnia 2007, 08:46W lipcu Microsoft uruchomi swój własny portal dotyczący bezpieczeństwa. Microsoft Malware Protection Center można już obejrzeć w Sieci. Jest to na razie wstępna jego wersja.

Niebezpieczny Flash

13 listopada 2009, 12:25Firma Foreground Security odkryła w Adobe Flash błąd, który naraża na niebezpieczeństwo użytkowników olbrzymiej liczby witryn WWW. Dzięki tej dziurze przestępcy mogą zaatakować osoby korzystające z takich stron, które umożliwiają użytkownikom wgrywanie doń własnej zawartości.

Duqu wykorzystuje dziurę w jądrze Windows

3 listopada 2011, 11:40Microsoft potwierdził, że nowy niebezpieczny robak Duqu wykorzystuje nieznaną dotychczas dziurę w jądrze Windows. Niektórzy eksperci sądzą, że Duqu jest dziełem twórców Stuxneta.

USA zapowiadają dwa potężne superkomputery

15 listopada 2014, 10:30Departament Energii Stanów Zjednoczonych przedstawił plany zbudowania dwóch superkomputerów napędzanych przez procesory graficzne. Nowe systemy mają zapewnić przynajmniej trzykrotnie większą wydajność od tej, jaką cechuje się obecnie najpotężniejszy superkomputer na świecie. To kolejny krok w kierunku zbudowania maszyny działającej w eksaskali.

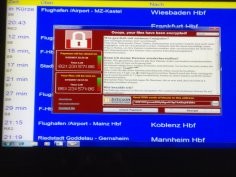

Po wielkim ataku Microsoft krytykuje NSA i CIA

15 maja 2017, 09:03Dwa dni po ataku na 200 000 komputerów, który wykonano za pomocą narzędzi opracowanych na podstawie robaka stworzonego przez NSA (National Security Agency), przedstawiciel Microsoft skrytykował działania rządowych agencji wywiadowczych

Grid - CERN ulepsza Internet

22 maja 2008, 07:32Początków sieci komputerowych można doszukiwać się w wojskowym Arpanecie. To właśnie on był pierwszą siecią rozproszoną, czyli taką, w której zniszczenie kilku węzłów nie powodowało przerwania pracy całej sieci. W latach 1967-1972 sieć działała jako tajny projekt wojskowy, a po ujawnieniu wykorzystywanego przez nią protokołu TCP/IP zaczęła szybko się rozrastać i obejmowała coraz liczniejsze podsieci cywilne.